Krankenversicherer sind da fürs Gute. Sie ermöglichen allen Bürgern maximale Hilfe im Fall von gesundheitlichem Unglück.

Ausgerechnet der Platzhirsch der Branche gibt nun aber mit einer ungewöhnlichen Cyber-Überwachung zu reden. Die führende Helsana testet jedes Quartal seine Angestellten auf Phishing-Anfälligkeit.

Gemeint ist der Trick mit dem Klau von Passwörtern und Internet-Identitäten. Gefälschte Mails rufen auf zum Klick, man landet auf einer Drittseite, dort gibt man seine Daten ein.

Und schon haben die Betrüger den Schlüssel zum Datentresor.

Das versucht die Helsana nun mit ihrem ungewöhnlichen Vorgehen zu unterbinden. Sie informierte ihre Leute darüber, dass diese Phishing-Mails zu Testzwecken erhalten würden.

Eines pro Quartal, wann genau, weiss keiner. Wer allerdings drei Mal hintereinander in die Falle tappt, um den ist es geschehen. Kündigung, adios.

„Bei unserer Policy hinsichtlich Phishing-Mails steht der Schutz vor Risiken im Vordergrund – und nicht eine allfällige Sanktionierung von Mitarbeitenden“, sagt ein Sprecher der Helsana.

Das zeige sich im Resultat. „Die Zahlen geben unserem Vorgehen zumindest nicht unrecht, ist es uns doch gelungen, seit letztem Herbst innerhalb von 5 Monaten die Quote von geöffneten und weiterbearbeiteten Phishing-Mails von fast 15% auf unter 3% zu drücken.“

Damit schneide der Krankenversicherer deutlich besser ab als der Rest der Gesundheitsbranche. Der Branchen-Benchmark liege „bei knapp 20%“, meint der Helsana-Mann.

Man komme nicht darum herum, das Risiko solcher Angriffe ernst zu nehmen.

„Cyberangriffe zählen zu den Hauptrisiken der Helsana-Gruppe. Neun von zehn Cyberangriffen laufen über Phishing-Attacken, weil es unter anderem die einfachste und günstigste Methode ist, in ein Unternehmen einzudringen.“

Alle Mitarbeiter würden bei Stellenantritt mittels Web-Lernprogramm geschult. Diese Schulung müsse dann einmal im Jahr wiederholt werden.

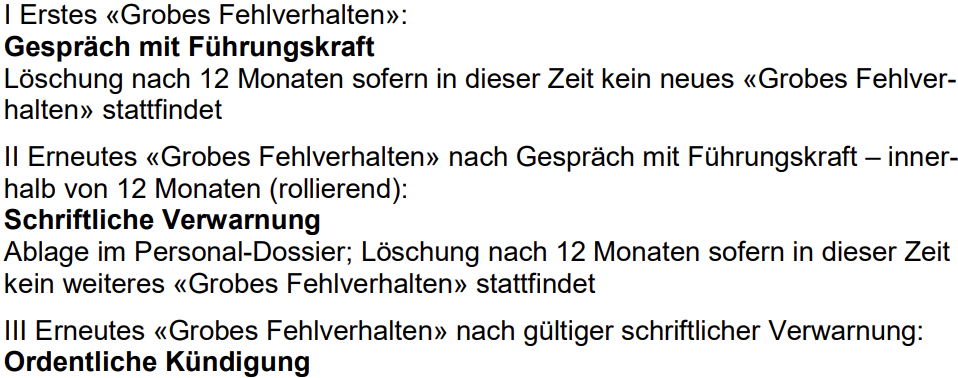

Zu dieser Basis kommen nun die Phishing-Testfallen. Diese würden in einem dreistufigen Verfahren ablaufen, so der Sprecher.

„Nach dem ersten groben Fehlverhalten gibt es ein Gespräch des betreffenden Mitarbeitenden mit der direkt vorgesetzten Person. Personalrechtliche Konsequenzen stehen dabei keine im Raum.“

„Beim zweiten groben Fehlverhalten gibt es eine schriftliche Verwarnung, die aber bei anschliessend fehlerfreiem Umgang mit Phishings nach 12 Monaten wieder aus dem Dossier gelöscht wird. Bis hierhin werden die Gespräche mit dem Vorgesetzten ergänzt durch entsprechende Schulungsangebote.“

„Bei einem dritten groben Fehlverhalten innerhalb von 12 Monaten erachten wir den Sachverhalt als zu hohes Risiko, das wir nicht zu tragen bereit sind. Entsprechend sieht unsere Policy deshalb eine ordentliche Kündigung des Arbeitsverhältnisses vor.“

Entlassung wegen Dummheit? Unprofessionalität? Nicht-Können? Oder können selbst zuverlässige und erfahrene Mitarbeiter mit den oft täuschend echt aussehenden Fake-Mails überfordert sein?

Die Helsana scheint als Phishing-Bekämpferin Pionierarbeit leisten zu wollen. Der Sprecher weiss jedenfalls nichts von anderen Versicherern, die Gleiches täten.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Es müsste auch dem dümmsten Juristen bei Helsana eigentlich klar sein, dass ein Nichterkennen eines Phishing Mails von keinem Arbeitsgericht als „grobes Fehlverhalten“ akzeptiert würde und entsprechende Kündigungen damit unweigerlich als rechtsmissbräuchlich klassiert werden würden.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

wird nicht so sein – mit der Kündigung wird man durchkommen. hier wurde viel Energy an den Tag gelegt um vorab sicher zu sein, dass man den Versuch nur einmal macht und den MA nicht zurücknehmen muss.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Den Arbeitgeber verklagen auf ungerechtfertigte Kündigung in den ersten 5 Jahren ab Kündigung. Man könnte ungefähr bis zu 3 Monatslöhnen nachbezahlt bekommen.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Wirklich glücklich sind nur die ganz dummen Leute.

Johannes Scherr

* 3. Oktober 1817 † 21. November 1886

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Sehr gutes Vorgehen der Helsana. Sollten andere auch übernehmen.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Helsana macht es richtig. Dummheit hoch 3 muss bestraft werden. Wer nicht denken kann und will ist fehl am Platze.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

und wer zahlt deine Sozialleistungen? Die Arbeitslosen?

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Vielleicht wäre es cleverer gewesen, beim dritten Fehlverhalten zu schreiben, dass dies zur Kündigung führen KANN und nicht WIRD.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Wenn immer noch 3% in die Phishing-Falle tappen, ergibt das bei 3‘300 Mitarbeitern nach der dritten Falschreaktion 33 zufällige Kündigungen pro Jahr. Was für ein fragwürdiger Erfolg für die HELSANA! Will man bei einer solchen Firma noch arbeiten?

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Sorry, aber diese Rechnung ist statistisch falsch. Wenn immer die gleichen Mitarbeiter in die Falle tappen, dann sind rund 100 weg nach 12 Monaten. Danach aber niemand mehr, es sei denn, es bildet sich immer wieder eine neue Gruppe von Deppen heran. Es könnte bei 3% aber auch sein, dass gar niemandem gekündigt werden muss, wenn immer wieder andere in die Fallen tappen.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

@ Schnauz: Deine Rechnung ist aber leider genau so falsch! Selbst wenn immer wieder andere in die Falle tappen, sind nach 33.3 Jahren 100% der Mitarbeiter einmal in die Falle getappt, und nach 100 Jahren sind einhundert Prozent der Mitarbeiter 3x in die Falle getappt.

Was lernen wir daraus: Helsana hat keine Zukunft! Spätestens in 100 Jahren wird es dieses Unternehmen nicht mehr geben (entweder, weil alle Mitarbeiter gefeuert wurden, oder will die Chefs noch andere schwachsinnige Ideen hatten).

Gleiche Bilder gehören meistens zum gleichen Kommentator.

@Max

Nach einem Jahr ohne Vorfall wird der klickcounter wieder zurückgesetzt. Wenn Sie schon Klugscheißen wollen dann richtig.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Ha, ha, gute Möglichkeit seinen CEO loszuwerden. Wenn man es schafft, ihm dreimal eine Pishing-Mail unterzujubeln, ist er weg.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Von Mitarbeitenden eines Krankenversicherers sollte verlangt werden können, dass Phishing-Emails zuverlässig erkannt werden. Wer in 3 von 4 Fällen trotz verschiedensten Schulungen falsch reagiert, nimmt das Thema nicht ernst genug! Viele Unternehmen suchen nach Lösungen, wie die Mitarbeitenden erfolgreicher sensibilisiert werden können. Helsana scheint hier auf dem richtigen Weg zu sein.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Mein Tip an all Helsana Mitarbeiter: in Zukunft sämtliche Emails mit Links und Anhängen konsequent löschen! (Vor allem solche Emails, bei denen der Absender vorgibt, ihr Chef zu sein.)

Damit sind Sie nicht nur vor einer Kündigung sicher, sondern sollten zum Jahresende sogar einen Bonus wegen besonders vorsichtigen Verhalten im Hinblick auf IT Sicherheit erhalten.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Dummheit gehört bekanntlich bestraft (sorry für die Dummen), aber bitte konsequent und auf allen Stufen.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Warum gehört Dummheit bestraft? Hast du die Eierstock Lotterie gewonnen?

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Richtig. Der Mensch ist per se nicht dumm. Aber viele sind zu faul um zu denken. Wer dann zusätzlich noch lernresistent ist, muss gehen.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Und das ist völlig okay so – sollte auch das Schulungsprogramm der Helsana dementsprechend gut sein. Die Banken machen dass schon seit über 10 Jahren (selber einmal in einer Funktion dort tätig)…

Alle Statistiken der letzten Jahre zeigen, dass der Mitarbeiter das grösste Sicherheitsrisiko der Branche ist und der Gesundheitssektor der gefährlichste…da musss ich sagen, schade, dass nur die Helsana mit der Zeit geht

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Durch Angstklima führen rächt sich irgendwann. Gruppenmailboxen werden meist sonst schon überflutet. Es sind die tüchtigeren und hilfsbereiteren die dann ins offene messer laufen. Oft wird jemand z. B. für Woche 1 fürs Verteilen zugeteilt, kommt aber mit seinem eigenen Kram nicht hinterher. Dann müssen es die Effizienten richten, die mit ihrem Volumen besser zurechtkommen. Kurz: rein statistisch laufen die high performer eher rein lol…

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Richtig so!

Da fragt man sich schon, wie die Leute zu ihrem Job gekommen sind, wenn sie nicht einmal ein vorgewarnte Phishing-Mail erkennen können. Beim 3. Mal …

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Bei der CS gibt es gleich 15 trainings wenn man es versaut und es nocht als Spam gemeldet wird. Die trainings kommen zum tragen, wenn man den link aufmacht. Ist ein bisschen bloed aber es ist leider so, dass diese phinshing Geschichte heikel ist und ein Spamfilter eben nicht alles filtert.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Finde ich gut. Wer nicht mit der Zeit geht, der geht mit der Zeit. Sorry, aber wer 2020 noch auf Fishing-Mails herein fällt, der ist bestimmt ein Digital-Dinosaurier und gehört in die Pension oder wieder zurück in die EU.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Das gibt es bei uns schon lange. Fast jeden Monat ein Schulungsvideo über AML, Pishing, Vishing etc. und dann werden in unregelmässigen Abständen auch solche Testmails versendet.

Diese Sensibilisierung ist sicher wichtig aber gleich vor die Türe setzen ist dann auch nicht die feine Art.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Finde ich gut. Wer nicht mit der Zeit geht, der geht mit der Zeit. Sorry, aber wer 2020 noch auf Phishing-Mails herein fällt, der ist bestimmt ein Digital-Dinosaurier und gehört in die Pension oder wieder zurück in die EU.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

asoziale Politik für das (um Sachlich zu bleiben) Personal. Irgendwie mag ich sie nicnt, die Unternehmen und deren Verantwortliche wenn man mit primitiven Regeln (primitiv sind in der Regel autoritäre Massnahmen) Zucht und Ordnung haben möchte.

Sind die Menschen die da Schuften also doch blos ausgebildet anstatt gebildet? Wird es so wenn die „Wirtschaft“ sich erdreistet den Lehrplan effizient zu designen?

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Ja und? Das habe ich schon oft erlebt, bei verschiedenen (Finanz)Unternehmen. Meist ziemlich plump gemacht und leicht durchschaubar. Es gab auch schon Testanrufe, bei denen sehr nette Gesprächspartnerinnen (immer Frauen, ist das Absicht?) intensiv versuchten, mir irgendwelche Informationen zu entlocken. Die Antwort war (korrekterweise) immer: „Geben Sie mir bitte Ihre Kontaktdaten, ich werde Ihre Anfrage an die zuständige Stelle weiterleiten“. Natürlich habe ich nie Kontakdaten bekommen. So geht das Spiel und man muss es mitspielen.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Zitat

„Ja und? Das habe ich schon oft erlebt, bei verschiedenen (Finanz)Unternehmen.“

> ja dann hast du wohl schon oft falsch geklickt, dass du so oft die Stelle wechseln musstest. *hahahaha – genial was man aus so manchen Comment lesen kann*

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Die Massnahme Entlassung mag hart tönen, ist aber richtig. Bei Phishing Emails geht es darum, dass man einen Link/Knopf im Email öffnet/klickt. Dies gilt es mit allen Mitteln zu verhindern. Ein Öffnen kann mal passieren in der Hitze des Gefechtes (jeder hat mal einen schlechten Tag) – jedoch 3x innerhalb von 12 Monaten hat jedoch vorallem mit Dummheit/Ignoranz zu tun und eine Kündigung ist mehr als gerechtfertigt (aufgrund grundlegender Defizite).

Gleiche Bilder gehören meistens zum gleichen Kommentator.

M. Schenker – Offenbar weisst du nicht wie es in einer Versicherung zu und her geht. Da kann es durchaus sein, dass sich Phishing-Mails und IT-Systeme wie aus der Steinzeit gegenüberstehen. Soll heisse: PC / Logins funktionieren auf diversen Ebenen nicht wie er/sie sollen, Logins oder was auch immer und dann hast du eine Phishingmail im Postfach bei der dein Passwort hier und dort abgefragt wird.

Nun viel Spass beim herausfinden ob echt oder nicht! Das passt doch wie die Faust aufs Auge. Logisch klickt man!

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Also es geht ja offenbar nicht drum, dass die MA auf den link im e-mail klicken, sondern dort noch vertrauliche daten eintippen und absenden? Also wenn einem das 3x nacheinander passiert (nach 2 gesprächen mit den chefs etc.), dann ist es absolut verständlich dass man sich von solchen mitarbeitern trennt, klingt hart, ist aber so

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Man sollte dafür sorgen, dass toxische Mails den Empfänger nicht erreichen können. Anscheinend ist System überfordert das zu verhindern. Möglich, dass man die Entwicklungskosten zur Abwehr von Cyper-Angriffen einsparen will, um die Chefetagen mit grossen Boni beglücken zu können und die Mitarbeitenden dürfen Schnüffel-Wau-Wau spielen.

Gunther Kropp,Basel

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Schnüffel-Wau-Wau gehört zum Standard-Repertoire jedes karrieregeilen Angestellten in der Finanzbranche. Leck-Leck kommt da noch vor Wau-Wau.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

@Sie sind heute so schön gebräunt!

Dann ist höchste Zeit, dass wieder zivilisierte Zustände hergestellt werden. Die viele Boni-Kohle scheint bei den Bossen den Charakter sehr stark geschädigt zu haben

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Ja und?

Was ist daran nicht in Ordnung?

Ist doch ein kleveres und faires Vorgehen.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Wette das es nur für normalos im Mascinenraum gilt. Fällt der CEO oder ein anderen Freund aus der Teppichetage 3mal rein wird sicher ein Auge zugedrückt….

Gleiche Bilder gehören meistens zum gleichen Kommentator.

„Krankenversicherer sind da fürs Gute“ – das ist eine einzige Truppe – besonders die Helsana mit ihren „Protzen“-Neubauten – z.B. in Uster – die „Kranken“-Kassen passen „bestens“ zum schweizerischen Zweiklassen-System im Gesundheits(un)wesen. Das Neueste ist ja dies, dass der Freiburger nun noch ein Konsultations-System vor jedem Arztbesuch einführen will! Wann wird dieser unfähige Optimierer endlich abgewählt und ohne Rente zum Teufel gejagt?

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Was bist denn du für einer? Geh Holz hacken anstelle deiner respektlosen und unflätigen Ergüsse hier von dir zu geben.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

@ Watchdog – Ich darf Sie, werter Herr Watchdog, höflich darauf aufmerksam machen, dass Ihr hemmungsloses Anpöbeln einer Person des öffentlichen Lebens den Straftatbestand der Beschimpfung und damit jenen der Ehrverletzung (Art.177 StGB) erfüllt. Dafür können Sie persönlich und allenfalls auch Ihre Klicklieferanten juristisch zur Rechenschaft gezogen werden. Des Weiteren könnte sich überdies auch noch Lukas Hässig als verantwortlicher Herausgeber von IN$IDE PARADEPLATZ strafbar gemacht haben.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Zum Freiburger Showstar teile ich Ihre Meinung. Er soll dann das Läugeli aus Bern-Köniz aka „Bienenkönigin“ auch gleich mitnehmen bei seinem Abgang.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Mit diesem neuartigen Konsultationssystem ist Hellsana aber nicht alleine auf weiter Flur…

Gleiche Bilder gehören meistens zum gleichen Kommentator.

A) wut ist auch nur ein Gefühl und hat damit zutun, dass jmd mit einem macht, was man nicht will. Es sit nicht sehr gesund zu sehr angepasst zu sein, da gibt es keine veränderung und entwicklung mehr.

B) „der Freibourger oder meinten sie den Fribourger“ VERSUCHT etwas zu verbessern. Mehrheitlich kann man merken, dass er sehr sehr schlechte Berater zur seite hat. Er selber kann sich ja darüber keine Gedanken im realen-bereich ausdenken, weil der nicht weiss was in der praxis läuft.

C) wenn zuviel akademie ohne praxisbezug im macht bereich herrscht, dann sehen die Lösungen eben auch dem entsprechend aus!

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Wo ist das Problem? Allen Mitarbeitenden ist die von Phishing-Mails ausgehende Gefahr bekannt und allen Mitarbeitenden sind die Konsequenzen bei Missachtung der Sicherheitsvorschriften bekannt. Es wird Ihnen sogar 2 x Toleranz zugestanden.

Es muss im Interesse des Arbeitgebers und der Krankenversicherer sein, dass das IT-System nicht durch Dritte penetriert wird. Deshalb sind Schutzmassnahmen sowohl auf technischer, als auch auf personeller, sprich Bedienerebene unerlässlich. Diese sind klar formuliert. Wo ist somit das Problem? Es muss ja niemand dort arbeiten, wenn er die Policy nicht einhalten will. Es gibt gemäss Artikel genügend andere Versicherungen, die das Thema deutlich lascher handhaben.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Es ist wichtig, dass die Firmen ihre Mitarbeiter betreffend Cyberattacken sensibilisieren. Helsana kommuniziert korrekt und geht in eine Führungsrolle. Daumen hoch!

Es ist an der Zeit, dass z.B. die SBB und die Post ihr Personal ebenfalls gezielt trainieren in diesem Bereich. Gerade die Post hat einen aktuellen Fall, wo die Mailadressdatenbank geknackt wurde, das ging höchst wahrscheinlich auch über einen erfolgreichen Phishing Angriff „über“ einen Mitarbeiter. Auch die SBB hat ihre Datenbanken in der jüngeren Vergangenheit wiederholt Cyberangriffen ausliefern müssen.

Geschulte Mitarbeiter sind auch privat auf das Thema sensibilisert und werden viel weniger Opfer solcher Angriffe.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Solche Angriffe werden selten von Phising Mails aus gestartet. Solche PMs verschlüsseln Dir den Rechner und wenn man keine Sicherung hat, war’s das.

Um eine Datenbank einer Firma zu hacken, werden DDoS und ähnliche Methoden benutzt, die die Firewall lahmlegen und dem Angreifer alles auf einem Tablett servieren.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Gibts auch bei anderen Firmen, einfach ohne Kündigungsdrohung.

An meinem Arbeitsplatz hat Outlook eine eigene Funktion um verdächtige Mails mit einem Klick den „Experten“ zu melden. Der Experte dürfte ein Computer sein…

Gleiche Bilder gehören meistens zum gleichen Kommentator.

… Aber MA die schon seit mehr als 20 Jahren dabei sind und absolut 0 Sozialkompetenz an den Tag legen, Kolleginnen und Kollegen terrorisieren und fast schon Mobben (darf man heute ja nicht so nennen, das gibt’s ja nicht – also blendet es gleich wieder aus 😉 haben eine Kündigung nicht zu befürchten. Führungsschwache Chefs, welche Ihre Aufgabe nicht wahrnehmen wollen, weil eben genau die Urgesteine so wichtig sind und man es sich mit Ihnen nicht verscherzen möchte, geniessen ebenfalls einen Platz für die Ewigkeit.

Und bei the way – bei den oben erwähnen Problemen finden keine 3 Gespräche statt. Es finden keine statt. Man ignoriert es einfach.

Irgendwie ist die Waage doch nicht gegeben?!

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Wenn ein Automechaniker die Räder an einem Auto, drei mal hintereinander, nicht richtig befestigt, wird er hoffentlich auch entlassen.

Warum soll ein Krankenkassenmitarbeiter(in) nicht auch entlassen werden, wenn der Job nicht richtig gemacht wird?

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Weil Apfel und Birnen sich auch 2020 nicht vergleichen lassen!

Gleiche Bilder gehören meistens zum gleichen Kommentator.

@Beat: Zu deiner äusserst tiefsinnigen Analogie: Wenn der Chef dem Mitarbeiter aber vorsätzlich manipulierte Räder & Schrauben zum Montieren gibt, wird der Chef sich vor Gericht verantworten müssen!

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Danke Max – du hast es verstanden. Die Analogie ist absolut korrekt!

Es ist Job der IT mit „Intrusion Detection Systemen“ sicherzustellen, dass die MA ihren eigenen Job machen können und nicht den der IT.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Helsana? Da verdient nur die SGH Absolventen im Kader. CEO über CHF 800.000. In Corona Zeiten versenden Sie eine DARM Broschüre. App Werbung für Millionen. Wer braucht das? Nein Danke.

Danke den Politikern für Zwangs Pflichtversicherung. Zweit teuerstes Gesundheitswesen? Dummer Schweizer glaubt pflichtbewusst alles – direkte Diktatur.

Die Schweiz schläft unter der Käseglocke. Maskenzwang. Steuern zahlen. Staatsbeamte und KV CEOs lachen sich ins Fäustchen. Läuft bei Ihnen …..

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Nur so lernen Menschen nicht auf jedes unbekanntes Email zu klicken.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Zum Glück ist Kleinsergio so ein schlaues Kerlchen

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Was für ein jämmerlicher Trainings Ansatz. Was für ein HR Amateur hat diesen Unsinn erfunden? Sowas würde Sinn machen mit ausgewählten Kunden, sicher nicht mit Mitarbeitern. Und dann dies als Kündigungsgrund nehmen? Wir machen seit 30 Jahren HR für Firmen, aber einen solchen Stuss haben wir noch nie gesehen?

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Cool. In ein paar Jahren haben die alle Mitarbeiter wegen Fehlverhalten gekündigt. Phishing Mails kann man ganz fies gestalten. Wäre es nicht schlauer solche Mails schon vorher zu filtern? So das diese gar nicht erst am Arbeitsplatz auftauchen? Wenns das Kader erwischt müssen die dann auch gehen? Oder gelten da andere Regeln?

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Natürlich kannst du filtern. Aber je schärfer du die Filter einstellst desto mehr legitime Kundenmails werden verschluckt.

Würdest du asl Kunde es toll finden wenn deine Email einfach als Fishing klassifiziert und gelöscht würde?

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Sorry Kollege – es gibt System auf dem Markt. Geht mal an Messen oder informiert euch über den neusten Stand der Technik. Dieser fängt sicher nicht beim Individuum an. Etwas Geld mal richtig investiert! und es gäbe auch mal gute Pressemitteilungen… Ist ja ein Trauerspiel, echt!

Gleiche Bilder gehören meistens zum gleichen Kommentator.

ich kann mir nicht vorstellen, dass dieses fallenstellende verhalten des arbeitgebers mit seiner arbeitsrechtlichen fürsorgepflicht vereinbar ist. eine kündigung dürfte missbräuchlich sein.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Das passt schon so … im Jahr 2020 sollte das Internet nicht mehr „Neuland“ sein. D.h. man sollte von allen Mitarbeitern erwarten können, dass sie grundlegende Kenntnisse im Umgang mit Computern und dem Internet haben.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Solange Mitarbeitenden Zugriff aufs unsichere Internet und eMails Kommunikation gewährt wird, müss(t)en sie laufend über die vielfältigen Gefahren «trainiert und sensibilisiert» werden:

Eine Kernaufgabe des Cyber Security-Teams in der Organisation.

Jemehr Mitarbeitende auf gefakte Links reinfallen oder auf eine mit Malware-verseuchte Website umgeleitet werden und ihre Logindaten eingeben…

Desto mehr (müsste) dies aufs Security-Team zurückfallen: Es liegt tatsächlich am Security-Team, alle über aktuellste Gefahren & Risiken zu informieren, zu sensibilisieren… und die Risiken ändern laufend – Hacker lernen sehr schnell dazu!

Wir sehen dies täglich in unserer Arbeit als spezialisierte Cyber Beratungs-Boutique in der Betreuung vieler Kunden:

Lasst die Mitarbeitenden alle «dirty tricks» mit Passwort-Klau und Internet-Betrug kennenlernen… «building your Human Firewall»!

Jedoch Mitarbeitende zu bestrafen ist sicher der falsche Weg… das Security-Team ist in der gesamten Cyber-Verantwortung und sollte… für jeden Klick auf eine PhishingMail… ‚bestraft werden‘.

Und da sind ja viele, viele Klicks – gar zuviele bei 3% x 3’300 Mitarbeitenden = 99! pot. Malware-einschleusende Trojaner!

Mhhh… das würde mich mit der gesamten gespeicherten Krankengeschichte nicht wirklich beruhigen…

Nur ein erfolgreich platzierten Trojaner – und die Daten könnten verschlüsselt und das Unternehmen erpresst werden.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Bravo, gut platzierte Eigenwerbung – Kompliment!

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Hm, genau, dass trifft sicher die Richtigen. Diejenigen, die zuviel zu tun haben um sich jede Quatschemail im Detail anzuschauen. Man könnte auch IT anhalten sowas wie „Kompetenz“ zu entwickeln und die Virenscanner und Firewalls up-to-date zu halten. Aber so geht es freilich auch.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Ja sicher – leider sind wir in der IT noch weit von der KI entfernt. Die Schreiberlinge solcher Phishing Mailks sind ja auch nicht gerade doof und wissen, worauf den herkömmlichen Virenscanner in einem Unternehmen anspringen, damit ihre mails durchkommen.

Und solange die Teppichetage in der IT nach wie vor nur einen Kostenfaktor sieht, der den allgemeine Gewinn schmälert, wird da generell nur gekleckert und nicht geklotzt.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Beides richtig.

Natürlich muß man auch die IT anhalten, solche Mails zu eliminieren.

Aber schöner Nebeneffekt der Test-Abfisch-Mails:

So kann man stinkfaule und / oder desinteressierte Mitarbeiter rausfiltern.

Ist gut für die Firma und für die Kunden der Firma.

Und auch für das Betriebsklima und die Arbeitsmoral.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Die Versagen sind meist im HR zu suchen.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Traurig aber wahr.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Wenn solche Mails reinkommen und gelesen werden können, sollten die Firmeneliten die Verantwortlichen der EDV und auvh sich selbst spicken und nicht die arbeitenden Mitarbeiter, die darauf keinen Einfluss haben.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

HeLLsana

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Ob das nur für die unteren Chargen gilt oder ob man den auch jemand aus der Teppichetage feuern würde ?

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Wo ist das Problem?

Die Mitarbeitenden wissen bei Vertragsunterzeichnung, was ihnen blüht, wenn sie gegen eine solche Weisung verstossen. Zudem werden sie regelmässig geschult. Alles schwafelt immer von Datenschutz und -sicherheit und wenn eine Firma klare Weisungen aufstellt geht das grosse Wehklagen los.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

So ein Quatsch – wenn ihr von Datensicherheit, Datenschutz etc. sprecht, dann macht gefälligst alle Sicherheitsrisiken / Lücke zu. Gibt genug offensichtliches…

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Das ist richtig so.

Die Mitarbeiter wurden sogar vorgewarnt.

Und wer wirklich 3x so strunze ist und dennoch klickt und Daten eingibt, der muß weg.

1. wegen der Arbeitsmoral (offenbar völliges Desinteresse)

2. wegen der Datensicherheit der Firma

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Geh mal in den ersten Stock du Esel oder gönn dir mal einen Gang durch die Firma – dort gibt es Leute die haben keinen Master und leisten trotzdem wertvolle Arbeit!

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Tatsächlich ist es so, dass man sogar bei 3 groben Fehlverhalten innerhalb von 2 Jahren vor die Türe gestellt wird. Denn nach jedem Fehlverhalten beginnt die 12-Monatsfrist wieder von vorne. Innerhalb dieser 24 Monate bekommt jeder MitarbeiterIn (3’300) 8 völlig unterschiedliche fiktive Phishing Mails zu einem zufällig gewählten Zeitpunkt. Ob man dann gerade im Stress ist, interessiert niemanden. Man muss einfach mindestens 6 davon korrekt erkennen und sofort löschen, sonst droht die ordentliche Kündigung!

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Gilt der Test und die Test-Bedingungen auch fürs oberste Management?

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Mit solchen Massnahmen wird keine Sicherheitskultur gefördert. Die Mitarbeitenden werden zum schwächsten Glied reduziert und aus der Angst vor der Kündigung passieren ihnen Fehler. Unterm Strich wird das Sicherheitsdispositiv der Unternehmung mit solchen Massnahmen geschwächt.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Als Mitarbeiter fragt man sich; wenn in der Brache niemand anderes solche „Fallen“ aufstellt, wie relevant ist das Thema dann wirklich? Klar ist das Thema wichtig und ernst zu nehmen. Aber Fakt ist; Mails werden ALLGEMEIN, einfach mehr ignoriert. So erklärt sich die erwähnte Statistik.

Der eMailverkehr mit Kolleginnen und Kollegen ist entsprechend träger geworden. Die Arbeitsqualität gefühlt schlechter.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Zwei ernsthafte Fragen:

Gilt diese Regel bis rauf zum CEO?

Welche Fehler führen sonst zu ord. Kündigung? Zuggespräche über Internas, schlechte Passwörter, Tippfehler in Mails, funktionale Fehler in Software der IT?

Und etwas weniger ernshaft: Ist die „Qualität“ der Mails selektiv? Da tun sich ja ganz neue Türen auf um missliebige MA loszuwerden.

So oder so, solcherlei Dohkulisse wird die Beliebtheit der Sicherheitsabteilung/Compliance natürlich in ungeahnte Höhen schnellen lassen.

Anders gesagt; Fehlerkultur aus der Hölle und wenig bis kein Vertrauen in oder mangelnde technische Schutzmassnahmen (ever heard of MFA?)

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Vielleicht geht es ja bei diesem Spielchen mit den Phishing Mails einfach darum, die Betriebskosten zu senken. So kann sich die HELSANA beim geplanten Stellenabbau ohne Scham den Sozialplan ersparen!

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Recht haben Sie. Die Aufmerksamkeit der Mitarbeitenden muss geschärft werden. Und das geht nur so.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Das passiert den meisten senior Managers nicht, denn sie lassen sich nach wie vor ihre Email durch die Assistenten auf Papier bringen und geben. Da arbeiten erfahrungsgemäss die Assistenten oft mit dem Passwort des Chefs…

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Bei Swiss Re machen sie das auch. Die einzigen Phisching Mails die ich da jemals erhalten habe sind diese „Übungen“. Die Dinger sind wirklich eine Gefahr, vor allem für die Mitarbeiter! Die wirkliche Frage ist: wieso erkennt der Spam Filter diese E-Mails nicht????

Naja. Ich öffne jedenfalls kein offiziell ausschauendes E-Mail mehr. Einmal reingefallen. Nie wieder! Wird alles sofort als Phisching Verdacht gemeldet.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Wenn eine Firma solche Methoden anwendet, dann stellt sich mir vor allem eine Frage: Nach welchen Kriterien werden die dann eingestellt? Sicher alle mit tollen Abschlüssen und Zertifikaten aber ansonsten wohl kaum die Hellsten. Für die Kompetenz einer Firma spricht das sicher nicht

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Meine Worte

Jung, Hübsch,Uni Praktikanten, Billig und dumm.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Ich möchte ja nicht wissen was für eine EDV die haben wo solche Angriffe nicht herausgefiltert/geblockt werden bevor sie zu den Mitarbeitern gelangen. Peinlich, unfähig, brandgefährlich und in der Steinzeit stehengeblieben. So gehen die mit unseren heiklen Gesundheitsdaten um.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Hahaha…Sie als IT-Heini sollten das eigentlich verstehen. Es geht hier um den Angriffsvektor Mensch. Da nützt die beste Hightech Security nichts, wenn die Mitarbeitenden einfach ihre Daten irgendwo eingeben. Klar werden Phishing-Mails grösstenteils abgefangen, aber es gibt auch noch den Aspekt des Social Engineerings und dergleichen. Also ich finde der Umgang muss geschult und auch überprüft werden. Und entschuldigen Sie bitte, aber wer dreimal irgendwo seine Daten eingibt, gehört einfach gefeuert.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Die Helsana zeigt mit ihrem Vorgehen, dass sie mit ihrem Vorgehen technisch noch im letzten Jahrhundert lebt. Mit Aktivierung von DNSSEC kann man nämlich die meisten Fälle von Phishing herausfiltern. Das gibt es schon seit zehn Jahren und ist sogar gratis, aber nicht umsonst. Man kann die Links zwar immer noch anklicken, aber es passiert einfach nichts, weil die Adressen nicht kongruent sind.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

dilletantisch….. kenne aus der Branche viele solche Beispiele. Oft sind die internen Experten (CISO’s) eigentlich Externe. Und haben (Bsp mit Infoguard) gar nicht soooo Security-Erfahrung. Kenne Fall, in dem 80 Mitarbeitende für so ein „Abmahngespräch“ eingeladen wurden (80x Meetingraum buchen, freie Slots suchen etc = Verschwendung pur). Peinlich, wenn die Beschuldigten die Mails nach Privat weiterleiteten und von ihrem PRIVATEN Gerät in einer Sandbox die URLs ausprobieren. Der „Security-Experte“ sass mit kurzen Hosen da, weil sie im Log nicht überprüften, ob Aufruf von Corporate-IP oder privatem Internet und Client. Und PS: CEO und C-Level wird ja nicht beüebt, da sie nicht mal wissen, wie man ne Maus in die Hand nimmt. Dort sitzen aber die schlimmsten Täter.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Solche Firmen interne „Test-Emails“ gibt es bei einem anderen Versicher schon fast Jahre, also nichts Neues…… Wenn man so eines erhält und an die Phishing-Abteilung weiterleitet wird man sogar mit einem maschinellen Dankes-Email für die angewendete Vorsicht gelobt, mit Hinweis wo die internen Richtlinien bezüglich Phishing zu finden sind….

Traurig aber wahr….

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Heute jemandem zu kündigen, der nicht Chef ist, nur um mehr Gewinn zu scheffeln, ist schon per se höchst fragwürdig.

Trotzdem ist Druck insb. in dieser Thematik wichtig. Jedoch muss sich der Mensch weiterentwickeln können. Mit einer Kündigung schiebt Hellsana das Problem nur weiter – aber ist vielleicht eine der Kompetenzen dieser Firma.

PS: Es ist jedoch ein Bericht auf Inside Paradeplatz. Stimmt der so überhaupt?

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Hallo? Klar stimmt das: wer bei der Helsana innerhalb von 24 Monaten 3 mal ein grobes Vergehen mit fiktiven Phishing Mails ausführt, dem wird gekündigt!

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Gut.

Gleiche Bilder gehören meistens zum gleichen Kommentator.

[…] Das Thema hat Ende August in der Schweiz wieder ein neues Ausmass angenommen. Die Schweizer Versicherungsgesellschaft Helsana lockt die Angestellte ab sofort in die Phishing-Testfalle und setzt damit neue Massstäbe. Wer dreimal falsch klickt, landet beim Krankenversicherer vor der Tür. Eine erfolgreiche Massnahme wie es scheint. Die Quote von geöffneten und weiterverarbeiteten Phishing-Mails konnte innerhalb von fünf Monaten von fast 15 % auf unter 3 % gesenkt werden. Also eine krasse aber scheinbare durchaus effektive Möglichkeit, die Mitarbeitenden zu sensibilisieren (zum Beitrag). […]

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Endlich wird sture Dummheit bestraft. Bravo!

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Ja und???!!!???

Es wird langsam Zeit, dass mehr Firmen derart rigoros gegen unbelehrbare Mitarbeiter vorgehen!!

Cyberattackenschäden belaufen sich im Einzelfall mittlerweile auf über 10 Mio CHF pro Vorfall. In über 90% der Fälle sind dabei Human Errors die Ursache.

Helena hat sich mit Schulungen wahrhaftig Mühe gegeben, die Mitarbeiter auszubilden und nicht einfach nur zu fordern!

Was ist daran falsch, multipel fehlbare und ignorante Mitarbeiter auf die Straße zu setzen, wenn diese es anders nicht begreifen wollen?

Würde jemand ein Feuer im Büro anzünden, würde jedermann lauthals dafür plädieren , diesen Mitarbeiter sofort zu beurlauben und ihn möglicherweise auch zu entlassen.

Warum soll dies bei fahrlässigen Cyberverhalten anders sein???!!!??!

Gleiche Bilder gehören meistens zum gleichen Kommentator.

Nicht nur die Helsana kickt Menschen ab 50 raus, weil sie angeblich zu teuer sind und Altersdiskriminierung durch Manager mit fehlendem Unrechtsbewusstsein wird heute toleriert.Es wird in die ALV abgeschoben und vermerkt mit der PK habe der AN bereits zuviel rausgezogen und können diese ja vorbeziehen und daher brauche es keine Sozialpläne.

Toxische Mindset führen zu toxischem Verhalten und wenn Mitarbeiter überhaupt Pishing Mails zugestellt bekommen hat die IT Security und Corporate Security sowie das Management komplett versagt!

Sorry bei Krankenkassen sind variable Vergütungen und Boni sowie Gesamtvergütungen über 400’000 pro Jahr No Go’s.